Tecnología Mg

jueves, 3 de noviembre de 2016

Ej 3: pag 99

3. Imagina que te encuentras de viaje en China, donde el Gobierno restringe el uso de servicios como YouTube o Facebook a sus ciudadanos. ¿Qué harías para consultar tus redes sociales?:

Ej 2: pag 97

2.Los navegadores de Internet disponen de varios certificados instalados.

a) ¿Cómo se puede acceder a ellos?¿Para qué se utilizan?

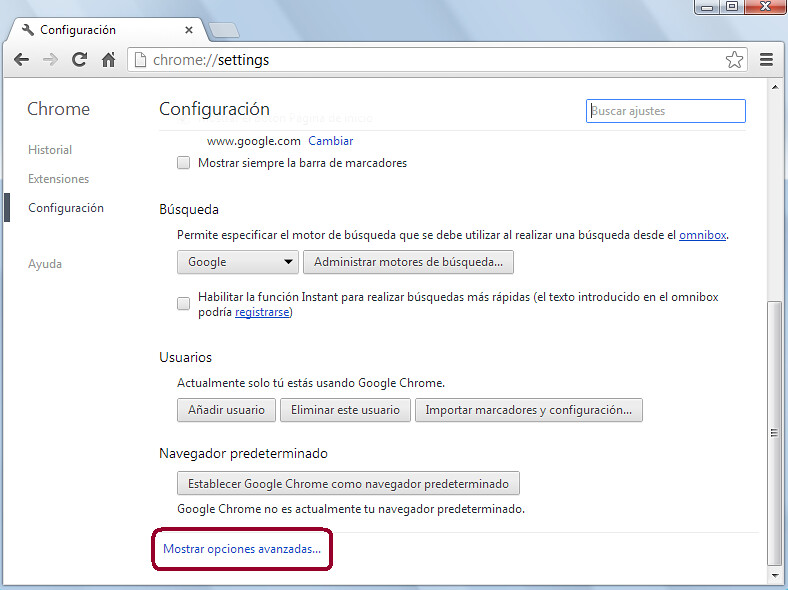

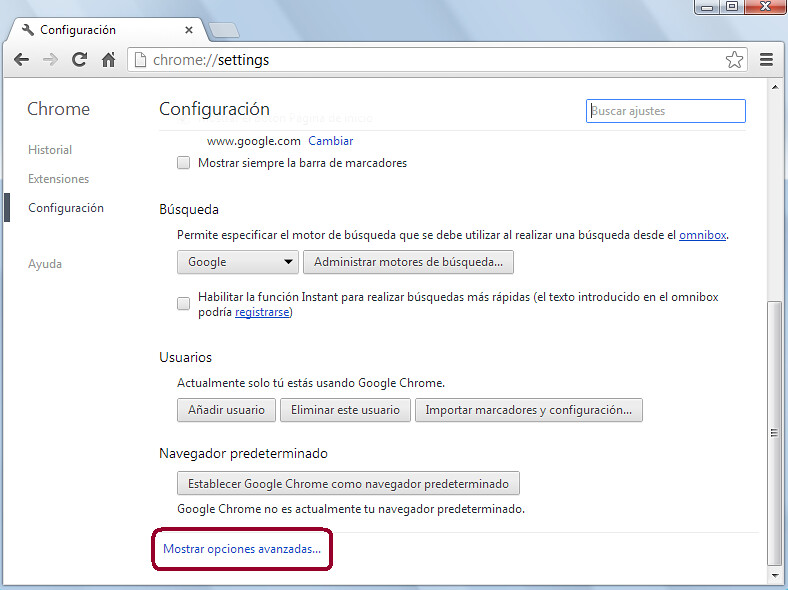

Cada navegador tiene una forma distinta de acceder a los certificados. Yo me voy a fijar en Google Chrome

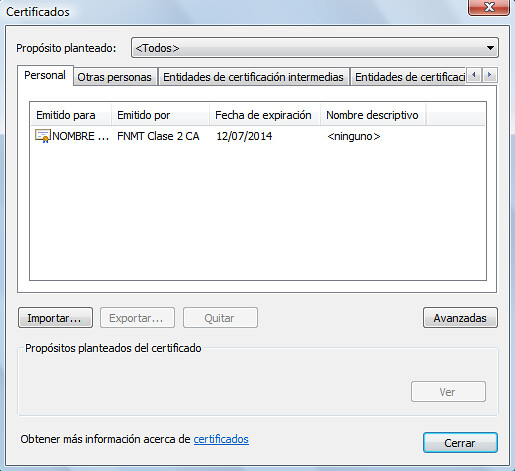

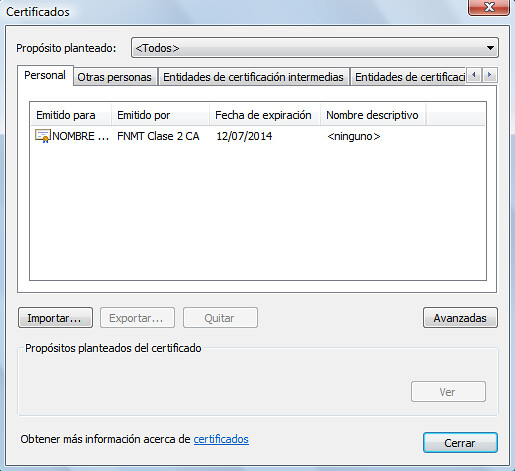

b)¿Que entidades de certificación incluyen?¿En que pestaña aparecen los de clase privada?:

En España son el DNI electrónico,que yendo a una comisaría se te ofrece siempre que seas mayor de edad y el de la Fábrica Nacional de la Moneda y Timbre, Real Casa de la Moneda, la cual te ofrece la seguridad necesaria.

Y los privados aparecen en las pestañas correspondientes a cada navegador, ya sea de Internet Explorer, Mozilla Firefox...

a) ¿Cómo se puede acceder a ellos?¿Para qué se utilizan?

Cada navegador tiene una forma distinta de acceder a los certificados. Yo me voy a fijar en Google Chrome

b)¿Que entidades de certificación incluyen?¿En que pestaña aparecen los de clase privada?:

En España son el DNI electrónico,que yendo a una comisaría se te ofrece siempre que seas mayor de edad y el de la Fábrica Nacional de la Moneda y Timbre, Real Casa de la Moneda, la cual te ofrece la seguridad necesaria.

Y los privados aparecen en las pestañas correspondientes a cada navegador, ya sea de Internet Explorer, Mozilla Firefox...

jueves, 27 de octubre de 2016

Ej 3 y 4: pag 95

3.Envía un texto codificado en binario o en hexadecimal a uno de tus compañeros. ¿Qué tipo de criptografía estáis utilizando?:

Yo diría que es una criptografía de clave simétrica ya que se manda el mensaje cifrado y a su vez la clave. Por tanto si utilizas un traductor binario hallaras el mensaje (como en el ejemplo).

4. Averigua qué cifrado utiliza tu gestor de correo (Gmail, Hotmail, Yahoo!, etc.) para preservar la confidencialidad y la integridad de los mensajes intercambiados con tus contactos.

Cifras tus mensajes hacia un correo electrónico dado, utilizando su 'clave pública' especial la cual puede distribuir libremente. Luego, ella utiliza su 'clave privada,' la cual debe guardar cuidadosamente, con el fin de leer dichos mensajes. A su turno, la persona a la que le has mandado el mensaje utiliza tu clave pública para cifrar los mensajes que te escribe y te manda. De modo que al final, debes intercambiar claves públicas, pero puedes compartirlas abiertamente, sin tener que preocuparte sobre el hecho de que cualquiera que desee tu clave pública pueda obtenerla ya que con la privada puedes ocultarla.

Yo diría que es una criptografía de clave simétrica ya que se manda el mensaje cifrado y a su vez la clave. Por tanto si utilizas un traductor binario hallaras el mensaje (como en el ejemplo).

4. Averigua qué cifrado utiliza tu gestor de correo (Gmail, Hotmail, Yahoo!, etc.) para preservar la confidencialidad y la integridad de los mensajes intercambiados con tus contactos.

Cifras tus mensajes hacia un correo electrónico dado, utilizando su 'clave pública' especial la cual puede distribuir libremente. Luego, ella utiliza su 'clave privada,' la cual debe guardar cuidadosamente, con el fin de leer dichos mensajes. A su turno, la persona a la que le has mandado el mensaje utiliza tu clave pública para cifrar los mensajes que te escribe y te manda. De modo que al final, debes intercambiar claves públicas, pero puedes compartirlas abiertamente, sin tener que preocuparte sobre el hecho de que cualquiera que desee tu clave pública pueda obtenerla ya que con la privada puedes ocultarla.

martes, 25 de octubre de 2016

Ej 4: pag 93

Sigue los ataques informáticos a tiempo real con el mapa interactivo de Kaspersky y propón herramientas para protegerte de las actuales amenazas:

Cada vez son más los ataques informáticos que se llevan a cabo día a día y las amenazas que aparecen en la red. La mejor forma de protegerse es estar informado de ello de manera que podamos conocer las amenazas antes de que lleguen a nosotros y, para ello, los investigadores de Kaspersky han publicado un mapa interactivo en el que muestran, en tiempo real, los ataques informáticos que se están llevando a cabo a nivel mundial.

También, debemos mantenerlo actualizado y ejecutarlo con frecuencia para detectar cualquier anomalía en el sistema, así como, combinarlo con un antivirus online para aumentar la eficiencia, sin importar si este es un programa antivirus gratis.

También, debemos mantenerlo actualizado y ejecutarlo con frecuencia para detectar cualquier anomalía en el sistema, así como, combinarlo con un antivirus online para aumentar la eficiencia, sin importar si este es un programa antivirus gratis.

Además, debemos tener instalado un buen cortafuegos o firewall y configurarlo de tal manera que evite conexiones entrantes no autorizadas al sistema.

Por último, es importante combinar estas opciones con un buen software anti-malware y anti-rootkit, para mantener siempre nuestro sistema limpio y libre de amenazas informáticas.

Por último, es importante combinar estas opciones con un buen software anti-malware y anti-rootkit, para mantener siempre nuestro sistema limpio y libre de amenazas informáticas.

Ej 3 pag 91

¿Para que sirve el protocolo WHOIS? Utilízalo con algunos de tus dominios:

WHOIS es un protocolo TCP basado en petición/respuesta que se utiliza para efectuar consultas en una base de datos o en la nube que permite determinar el propietario de un nombre de dominio o una dirección IP en Internet. Cuando dice dominio se refiere a la pagina web ya sea www (World Wide Web) o .es, .com

miércoles, 4 de mayo de 2016

Dominios y sus precios

Un dominio es una forma sencilla de identificar un ordenador o una página web en Internet de manera única.

Tipos de dominios:

En Internet existen varios tipos de terminaciones de dominios o, mejor dicho, dominios mas poderosos y mas caros. Estos son los: .com, .org, .es, etc.

También, los dominios de primer nivel (.com, .org, .es) indican el ámbito al que pertenecen, hay principalmente dos grupos, genéricos y territoriales.

Dominios genéricos

Son dominios que se dan a nivel internacional, para empresas y personas de todo el mundo. Hay muchos tipos, pero los fundamentales son:

.com: Para empresas o en general para cualquier web que tenga carácter comercial. En un principio, quería decir que ese dominio que se trataba de una compañía estadounidense, pero cualquiera ha tenido acceso a estos dominios que se han hecho muy populares y son los preferidos para cualquier tipo de fin.

.net: Indica una red en Internet, una opción que a la larga también se ha convertido en válida para cualquier tipo de propósito.

.org: Destinado para organizaciones, asociaciones, fundaciones y demás empresas, muchas veces con fines benéficos.

A través de un Agente Registrador:

Además de un precio competitivo, te facilitarán la gestión y te ofrecerán una serie de ventajas y servicios de valor añadido.

Accede al listado de Agentes Registradores acreditados.

Directamente se te asigna un dominio ".es"

El registro directo únicamente se ofrece para situaciones muy concretas que no requieran intermediarios por circunstancias especiales.

Para gestionar tu dominio puedes acceder al sistema:

1- Introduciendo tu identificador y contraseña, los cuales se te asignaron al registrarte a través de Dominios.es.

2- Autentificándote con tu DNIe/certificado

La asignación será automática e inmediata en los dominios ".es", ".com.es", ".nom.es" y ".org.es", una vez se haga efectivo el pago.

No puede faltar cuando se habla de los dominios más caros ese es el sexo, más bien la pornografía,. En 2010 se pagaron unos 13 millones de dólares por sex.com.

Es decir, un usuario compra un nombre para que entrar en su blog o página web sea mas sencillo y en vez de llamarse (https://www.blogger.com/blogger.gblogID....) se llamaria de una forma mas sencilla elegida por el usuario que compra el dominio, como por ejemplo (miblog.com).

En Internet existen varios tipos de terminaciones de dominios o, mejor dicho, dominios mas poderosos y mas caros. Estos son los: .com, .org, .es, etc.

También, los dominios de primer nivel (.com, .org, .es) indican el ámbito al que pertenecen, hay principalmente dos grupos, genéricos y territoriales.

Dominios genéricos

Son dominios que se dan a nivel internacional, para empresas y personas de todo el mundo. Hay muchos tipos, pero los fundamentales son:

.com: Para empresas o en general para cualquier web que tenga carácter comercial. En un principio, quería decir que ese dominio que se trataba de una compañía estadounidense, pero cualquiera ha tenido acceso a estos dominios que se han hecho muy populares y son los preferidos para cualquier tipo de fin.

.net: Indica una red en Internet, una opción que a la larga también se ha convertido en válida para cualquier tipo de propósito.

.org: Destinado para organizaciones, asociaciones, fundaciones y demás empresas, muchas veces con fines benéficos.

Otras menos conocidas son: .gov (para el gobierno), .edu (para instituciones relacionadas con la educacion)....

Dominios territoriales

También existen dominios de primer nivel que indican el territorio de origen de la página. Estos dominios solo se ledan a empresas o personas de los países relacionados con el dominio.

Como ejemplos de dominios territoriales podemos señalar .es para España, .fr para Francia, .mx para México...

Dominios territoriales

También existen dominios de primer nivel que indican el territorio de origen de la página. Estos dominios solo se ledan a empresas o personas de los países relacionados con el dominio.

Como ejemplos de dominios territoriales podemos señalar .es para España, .fr para Francia, .mx para México...

¿Cómo registrar un dominio?

A través de un Agente Registrador:

Además de un precio competitivo, te facilitarán la gestión y te ofrecerán una serie de ventajas y servicios de valor añadido.

Accede al listado de Agentes Registradores acreditados.

Directamente se te asigna un dominio ".es"

El registro directo únicamente se ofrece para situaciones muy concretas que no requieran intermediarios por circunstancias especiales.

Para gestionar tu dominio puedes acceder al sistema:

1- Introduciendo tu identificador y contraseña, los cuales se te asignaron al registrarte a través de Dominios.es.

2- Autentificándote con tu DNIe/certificado

La asignación será automática e inmediata en los dominios ".es", ".com.es", ".nom.es" y ".org.es", una vez se haga efectivo el pago.

Precios:

A través de Red.es (empresa española dedicada a la venta de dominios):

.es 33,38€

.com.es 14,08€

.nom.es 14,08€

.org.es 14,08€

Finalmente, algunos dominios tienen un nombre tan importante o con gancho y sus precios se elevan descomunalmente, como por ejemplo Sex.com:

miércoles, 27 de abril de 2016

Conexión remota

¿Qué es la conexión remota?

Es la conexión a distancia entre dos o más equipos, donde uno de ellos permite acceder al otro como si se estuviese trabajando directamente en frente de este, mediante el empleo de un remote access software. O sea, usted puede establecer una conexión remota con uno o varios ordenadores a través de una red o el Internet. Como resultado y sin necesidad de su presencia física usted establece un acceso remoto con el que puede compartir escritorio, u obtener el control remoto de dichos ordenadores.

Beneficios de la conexion remota.

¿Cómo funciona la conexion remota?

La conexion remota mediante el remote desktop software está formada por 5 componentes: 1.-Equipo local, es el equipo que accede al equipo remoto. 2.-Equipo remoto, es el equipo que es accedido por el equipo local. 3.-Red, es la infraestructura que permite la comunicación entre el equipo cliente y el equipo remoto. 4.-Servicio remoto, es el programa instalado en el equipo remoto que interactúa con el servicio cliente. 5.-Servicio cliente, es el programa instalado en el equipo local que interactúa con el servicio remoto.

Suscribirse a:

Entradas (Atom)